***Das Datum dieses Beitrags scheint uralt, er wird aber immer wieder bearbeitet und unten angehängt – schrollen lohnt also ggf. 🙂 ***

Mit dem Studieren habe ich mich lange nicht beschäftigt.

Mit Realschulabschluss hielt ich das für außer Reichweite und die Aussicht darauf, nochmal eine Fachhochschulreife oder Abitur zu machen schien mir aufgrund des riesigen Anteils unnützen Wissens zum Auswendig lernen wenig reizvoll.

Die zur „Fachhochschulreife Technik“ notwendigen Unterrichtsfächer versprechen viel Langeweile und wenig Brauchbares:

- Deutsch

- Politik

- Englisch

- Mathematik

- Physik

- Chemie

- Technik(?)

- Religion

Bei der Technischen Hochschule Lübeck habe ich dann die Möglichkeit des „Probestudiums“ gefunden.

Zitat der Webseite: „…Personen ohne schulische Hochschulzugangsberechtigung, aber mit einer qualifiziert abgeschlossenen Berufsausbildung und einer Berufstätigkeit können sich für einen Studiengang bewerben….„

Das klang doch schonmal besser; für ein Informatikstudium kann man sich auf diesem Wege also die Lernfächer Deutsch, Politik, Chemie, Religion in Gänze sparen, der Rest wohl ist mehr oder minder in Anteilen im Studium enthalten.

Natürlich hat die Sache auch einen Haken:

Als „Probestudent“ muss man eine Mindestleistung erbringen um nicht rausgeworfen zu werden.

Um vom Probestudenten zum vollwertigen Studenten zu werden muss man:

- Nach zwei Semestern alle Module des ersten Semesters

oder - Nach drei Semestern alle Module des ersten und die Hälfte des zweiten Semesters

oder - Nach vier Semestern alle Module des ersten und zweiten Semesters

bestanden haben

Um nicht vorzeitig raus zu fliegen:

- Nach zwei Semestern die Hälfte des ersten Semesters

und - Nach drei Semestern alle Module des ersten Semesters

und - Nach vier Semestern alle Module des ersten und zweiten Semesters

bestanden haben

Hat man vorher schon im EDV-Bereich gearbeitet, sollte das alles kein Problem sein.

Ich habe nach einem Semester alle Module des ersten Semesters mit einem Schnitt von 1,8 bestanden und „hätte durchaus fleißiger sein können“.

Es empfiehlt sich dringend, die Bedingungen des Probestudiums direkt im ersten Semester zu erfüllen, da es definitiv das einfachste Semester ist.

EDV Leute werden eventuell ihren Ohren und Augen nicht trauen wenn es los geht mit „so sieht ein PC aus, wenn wir den Deckel auf machen, ist da folgendes drin“.

Letztlich bringt das erste Semester Anfänger auf den Stand 2. – 3. Lehrjahr Fachinformatiker. Der Unterschied zwischen Studium und Ausbildung scheint hier in erster Linie der höhere Theorieanteil.

Die Ausbildung sagt einem, wie man etwas macht während das Studium eher den Hintergrund – warum ist das so? – erklärt; ansonsten ist die Schnittmenge aber sehr groß.

Wo wir beim Thema Schnittmenge sind gleich zu den Modulen des ersten Semesters:

Worauf einen die Ausbildung überhaupt nicht vorbereitet hat ist „Lineare Algebra“ – Mathe bleibt mein Kryptonit.

1. Semester

Die Module sind:

- Computerarchitektur und Betriebssysteme

- Einführung Informatik

- Grundlagen der Programmierung I

- Kommunikation, Führung und Selbstmanagement

- Lineare Algebra

- Mediendesign I

1. Computerarchitektur und Betriebssysteme enthält vorwiegend Grundlagen

- Von Neumann Architektur (Hardvard Architektur wird angerissen)

- Digitale Schaltungen auf einfacher Basis (Aufbau einer Speicherzelle und paar Gatter)

- Speicherverwaltung (Paging, Swapping, Addressierungsarten)

- Assemblerprogrammierung (nur Verständnis auf einfacher Ebene)

- Sonstige Komponenten (DMA, Interrupt, E/A-Geräte, FAT-Dateisystem)

- Prozesse/Threads/Betriebsmittel/Prozesstabelle, Scheduling

- Kernel/Usermode

Alles in allem kein Hexenwerk; etwas Lernaufwand sollte man dennoch betreiben (expotentiell zur gewünschten Note), da der zuständige Professor Blaurock echt gut ist was Präsenzen angeht aber vergleichsweise anspruchsvolle Klausuren stellt.

Themen, an die ich mich erinnere, waren von Neumann zeichnen, Umrechnen virtueller in physikalische Speicheradressen, Speicherzellanordnung im FAT-Dateisystem, Scheduling, DMA

Für Bestehen mit 3-4 sollte aber Besuch der wöchentlichen Videokonferenzen und der Präsenzen sowie bearbeiten der Einsendeaufgaben ohne weiteres Lernen ausreichen.

Ich konnte die Klausur fertig nach 80 von 120 Minuten abgeben und nein, es ist weder 3 noch 4. 🙂

2. Einführung Informatik

An sich ein schönes Fach um einen Überblick zu bekommen.

Es schneidet sich mit CauBS und Grundlagen der Programmierung an einigen Stellen.

Folgende Inhalte waren relevant:

- Umrechnen in Zahlensystemen (binär, hex, oktal)

- IEEE754 Fließkommazahlen

- Gerichtete/ungerichtete Graphen

- Entity-Relationship Diagramm

- Unified Modeling Language

- Sortierverfahren (speziell Bubblesort)

- Einfache Algorythmen

Letztlich war dies alles auch Prüfungsinhalt, die Prüfung war aber sehr einfach und flach gehalten.

Ich habe nach 40 von 120 Minuten abgegeben und volle Punktzahl bekommen.

Für Bestehen mit 2-3 sollte der Besuch der wöchentlichen Videokonferenzen und der Präsenzen sowie bearbeiten der zwei Einsendeaufgaben ohne weiteres Lernen ausreichen.

3. Grundlagen der Programmierung

Ich mag ja nicht so gerne Java – viele, viele Schmerzen mit inkompatiblen Versionen in den letzten 15 Jahren haben mir die Sprache verleidet aber grundsätzlich kann man wohl in jeder Sprache Programmieren lernen.

Der Professor erklärt alles sehr gut und man bekommt einen guten Einblick in die (objektorientierte) Programmierung, ordentliche Formatierung, Kommentare, Javadoc… was man als Hobbyprogrammierer halt so alles falsch macht

Es gibt folgende Lerneinheiten:

- Die Programmiersprache Java

- Das erste Java-Programm

- Attribute, Variablen und Typen

- Methoden und Konstruktoren

- Sequenz und Selektion

- Iteration

- Paketstrukturen

- Vererbung

- Ausnahmen

- Reihungen

- Zeichenketten und Aufzählungstypen

Dazu kommen neun Einsendeaufgaben um das Gelernte zu vertiefen.

Die Klausur stellt Professor Heeren und alles, was von ihm kommt, ist gefürchtet – gut vorbereiten 🙂

4. Kommunikation, Führung und Selbstmanagement

Was soll man als „Informatik“ Student dazu sagen?

Ein absolut technikfreies Fach, in dem es um zwischenmenschliche Kommunikation geht.

„Wie kann ich meine Meinung rüber bringen ohne dem anderen zu sagen, was ich von ihm halte“

Verschiedene Führungsstile (Autoritär, Partnerschaftlich, …)

Wie organisiere ich meine Aufgaben?

Im Grunde genommen nur Selbstverständlichkeiten, die einem eh schon bekannt sind, für die man zur Klausur ein paar Fachwörter auswendig lernen darf.

Guckt man sich ein paar Altklausuren an und lernt danach auswendig, kann man das Fach eigentlich ganz gut aussitzen. Für eher technikfixierte Studenten, die die Zusammenarbeit mit Menschen nach Kräften zu vermeiden suchen nicht gerade das spannenste Fach.

5. Lineare Algebra

Ja, … ich und Mathe… es war weniger schlimm als erwartet oder anders: Während das Modul/Script jemanden mit Realschulabschluss im ersten Moment das Wasser in die Augen treibt, hat der Betreuer es geschafft, einem Mathetotalausfall wie mir durch seinen wöchentlichen Unterricht zu einer 2,3 zu verhelfen.

Themen waren

- Mengenlehre

- Relationen und Funktionen

- Aussagenlogik

- Matrizen

- Lineare Gleichungssysteme (Gauss)

- Fehlerkorrigierende Codes

- Analytische Geometrie (Vektoren)

Mengenlehre und Aussagenlogik waren recht gut zu Verstehen und fingen sogar an Spaß zu machen („Der Obsthändler sagt er hat nur Kirschen im Angebot wenn…“)

Matrizen und Gleichungssysteme gingen auch leicht in den Kopf, mit Vektoren bekannen meine Schwierigkeiten. Die habe ich nur so einigermaßen drauf bekommen aber im Nachhinein kann ich sagen: Zum reinen Bestehen hätte ich mir Vektoren gar nicht ansehen müssen, da über Mengenlehre, Aussagenlogik, Matrizen, Gleichungssysteme (im Vergleich zu Vektoren total easy) genug Punkte zu holen sind.

6. Mediendesign I

Das Modul war eine echte Enttäuschung, da ich davon ausging, hier tatsächlich bisschen Know-How zur Bildbearbeitung und -gestaltung zu bekommen – letztlich war es nur Beschäftigungstherapie ohne Lernwert.

Tatsächlich besteht das Modul aus einem allgemeinen Gestaltungshandbuch wie man es bei Amazon für 15€ kaufen könnte, einem Nachmittag Vortrag und drei Aufgaben „Bastel eine Werbeanzeige“, „Erstelle Briefpapier und Visitenkarten“, „Erstelle einen Flyer für eine Ausstellung“ – jeder mit dem Programm wie er meint und wie er es gut findet.

2. Semester

Die Module sind:

- Theoretische Informatik

- Relationen und Funktionen

- Mensch-Computer-Kommunikation

- Mediendesign II

- Kommunikationsnetze I

- Grundlagen der Programmierung II

1. Theoretische Informatik

- Automaten (Deterministischer endlicher Automat, Nicht…., Kellerautomat)

- Pumping Lemma

- Sprachen

- Grammatiken

- Turing-Maschine

Das Fach ist hart… es hat im Grunde nichts mit Computern zu tun sondern mit Kullern und Strichen auf Papier.

Grundsätzliches Ziel ist zu ermitteln, ob Probleme der echten Welt Maschinenlösbar sind.

Die Notation ist… Spannend…

Ich habe es recht gut bestanden weil ein absolut großartiger Professor dieses Fach untterichtet hat.

Im echten Leben hat es durchaus meine Denkweise bei der Entwicklung von Lösungen zu Problemen aller Art verbessert – ein Fach, das durchaus das zugehörige Magengeschwür wert ist.

2. Relationen und Funktionen

- Relationen (Verhältnisse) eben (Linkstotal, Rechtstotal, …)

- Reele Funktionen

- Grenzwerte

- Rationale Funktionen

- Trigonometrische Funktionen

Da ich nach der 10. Klasse kein Mathe mehr hatte, war natürlich alles neu für mich.

Vom Schwierigkeitsgrad her empfand ich es als westentlich einfacher als Lineare Algebra im ersten Semester.

Die Dozenten haben es tatsächlich geschafft, mir Mathe-DAU das so weit einzubläuen, dass ich mit 1,7 bestanden habe.

Wenn man Notizen wie meine im anderen Beitrag geteilten mit in der Klausur hat, sollte man durchaus bestehen können.

Notizen für Klausuren

3. Mensch-Computer-Kommunikation

Dieses Modul soll vermitteln wie Anwendungen gestaltet werden müssen damit Benutzer sie gut und gerne verwenden.

Es beinhaltet die Punkte:

- Gedächnis – wie merkt ein Mensch sich was am besten / wie arbeitet das Gedächnis

- Wahrnehmung – wie wird etwas als zusammengehörig erkannt

- Gestaltgesetze

- Bestimmung der Aufgabe und der Zielgruppe

- Kontekt in dem Anwendungen verwendet werden

- Wie handelt der Anwender?

- … bis hin zu Menschengerechten Arbeit und man sollte Grünpflanzen im Büro haben 🙂

Ich tue mich mit zwischenmenschlichen Modulen gerne etwas schwerer wie auch schon mit KFS aber zum Bestehen reicht letztlich ein paar Stichworte zu lernen und die Einsendeaufgaben rechtzeitig abzugeben.

4. Mediendesign II

Copy und Paste aus MD1: Das Modul war eine echte Enttäuschung, da ich davon ausging, hier tatsächlich bisschen Know-How zur Bildbearbeitung und -gestaltung zu bekommen – letztlich war es nur Beschäftigungstherapie ohne Lernwert

Es beinhaltet die Punkte:

- Bildaufnahme/Gestaltung

- Corporate Design

- (Barierrefreies) Webdesign

Auch hier Copy und Paste:

Tatsächlich besteht das Modul aus einem allgemeinen Gestaltungshandbuch wie man es bei Amazon für 15€ kaufen könnte, einem Nachmittag Vortrag und drei Aufgaben „Mache Werbefotos“, „Gestalte eine Webseite“, „Gestalte eine App“ – jeder mit dem Programm wie er meint und wie er es gut findet.

5. Kommunikationsnetze I

Im Grunde kann man dieses Modul als TCP/IP oder „wie Computer miteinander reden“ beschreiben.

Es beinhaltet die Punkte:

- Arten von Netzen (LAN, WAN, Ethernet (und ehemals konkurrierende Standards)

- Hub/Switch/Router

- OSI-Modell

Das zu beurteilen ist für mich schwierig, da ich seit über 10 Jahren viel mit Netzen arbeite.

Grundsätzlich ist das Modul gut und sinnvoll, jedoch kommt mir der praktisch anwendbare Teil zu kurz was Routing angeht – VLAN, VPN kommen gar nicht ernsthaft vor, während der theoretische Teil unnötig ausführlich durchgekaut wird. Multiplexverfahren etwa sind „gottgegebener“ Standard sowie auch Unterschiede zwischen 802.3 Ethernet und Ethernet II einfach „da sind“ und in der Anwendung keine Rolle spielen, da man damit nicht in Berührung kommt.

Hier wäre ein höherer Fokus auf nützliches Wissen sinnvoll.

6. Grundlagen der Programmierung II

Was soll ich sagen? Mein Kyptonit – erste vergeigte Klausur… mit 48 von 50 nötigen Punkten *Argh*

Es beinhaltet die Punkte:

- Dateisystemzugriffe

- Abstrakte Klassen / Interfaces

- Arraylist

- JavaFX (und Grafik damit)

- Ereignisbehandlung und Binding

- Rekursion

- XML

- Listen

Theoretisch wäre die Klausur zu schaffen gewesen – die Online-Konferenzen waren sehr gut aber bei meinem Mathetalent habe ich alle Energie darein gesteckt, für Relationen und Funktionen zu lernen und GDP2 im Sinne von „wird schon gut gehen“ liegen gelassen. Da ich Java ansonsten vermeide wo es nur geht, fehlte die Praxis.

…to be continued…

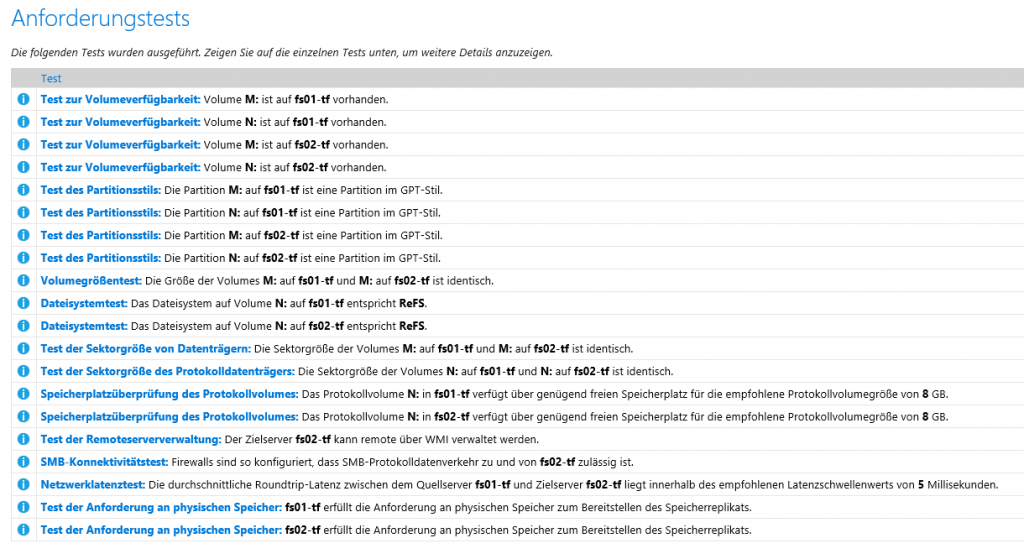

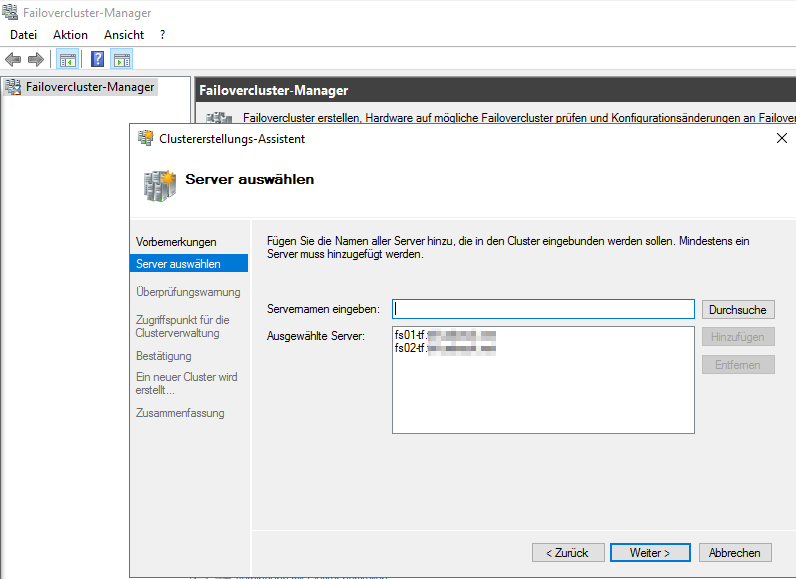

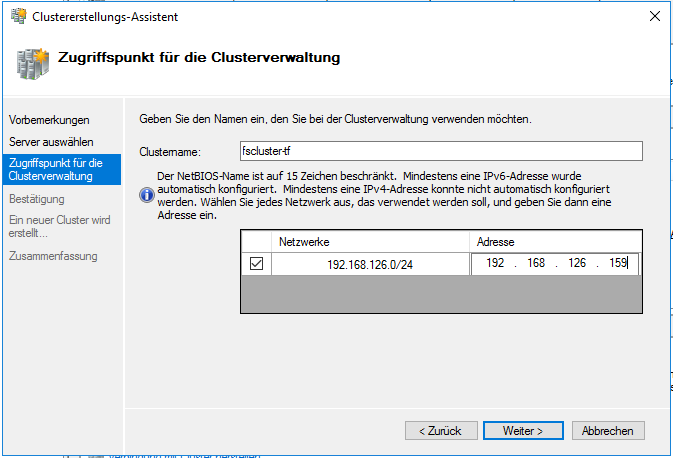

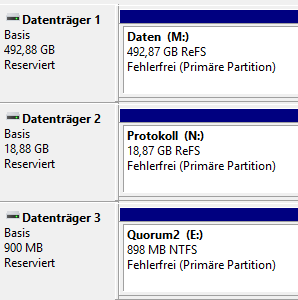

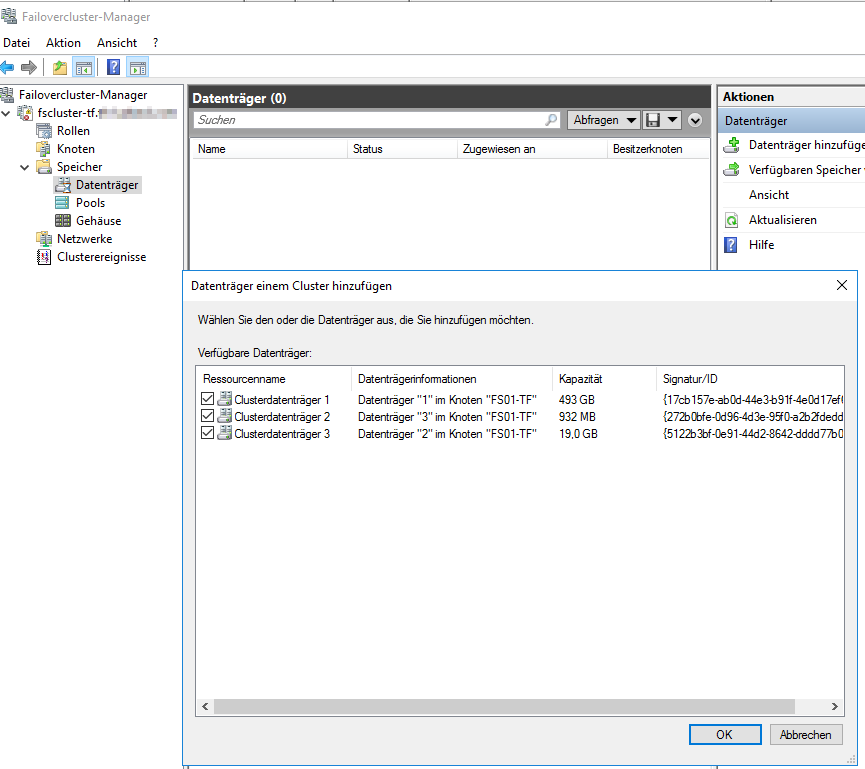

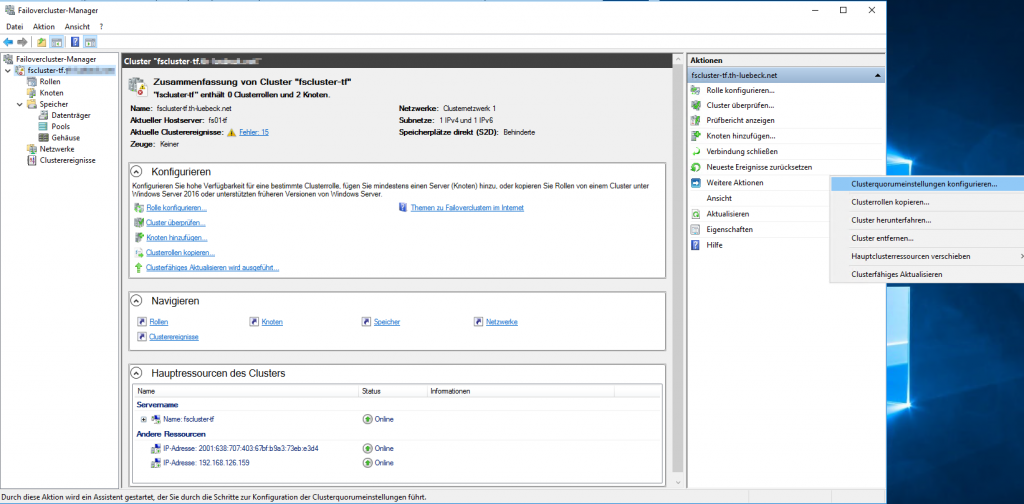

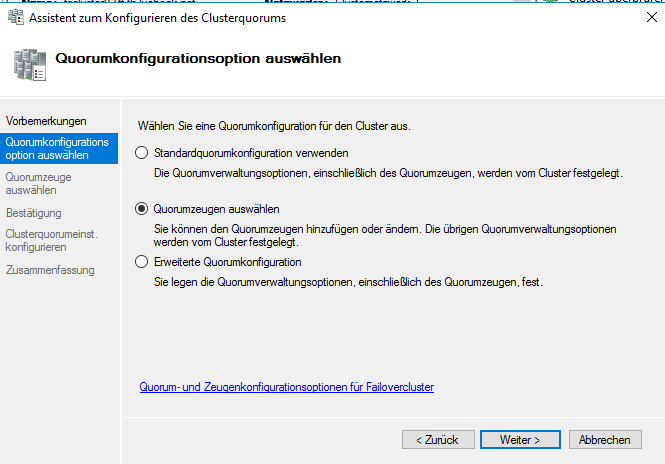

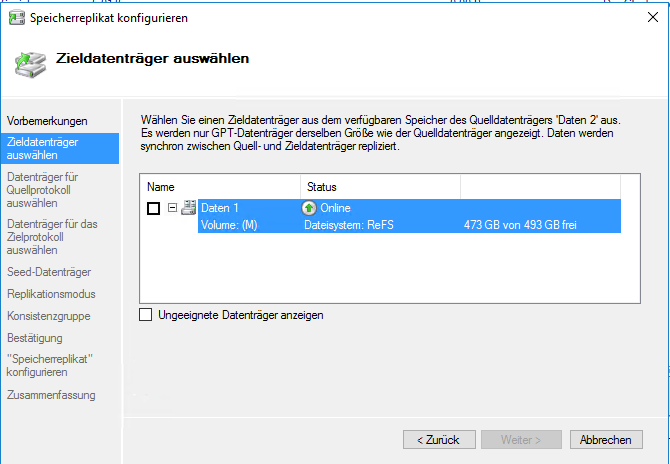

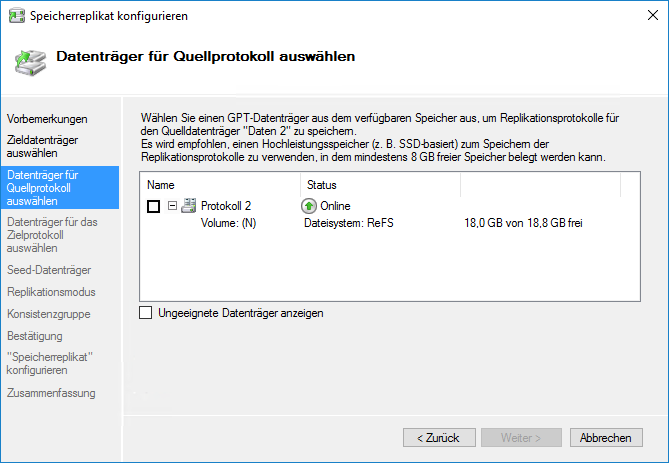

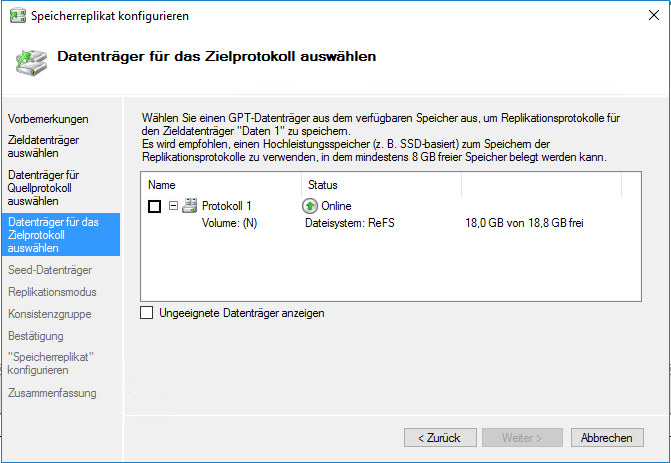

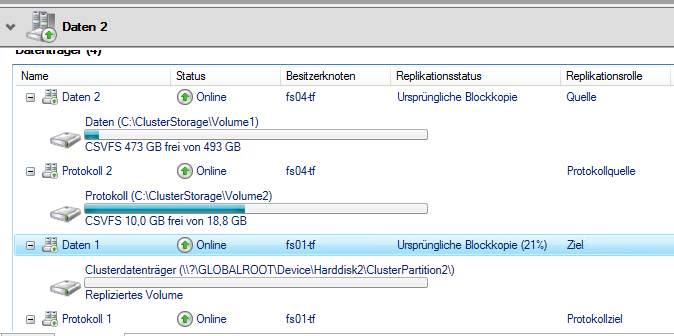

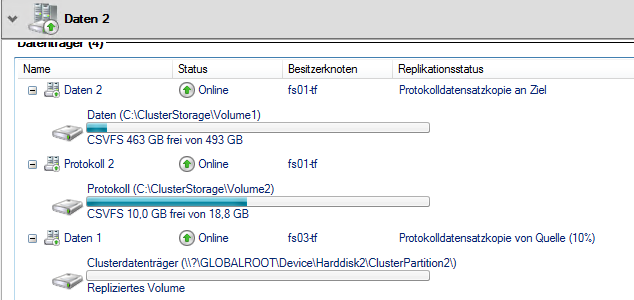

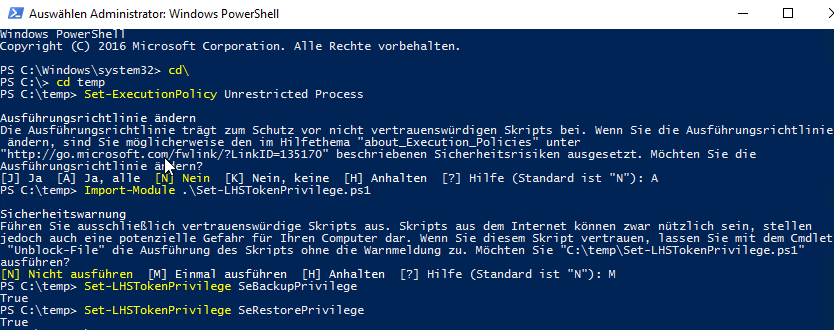

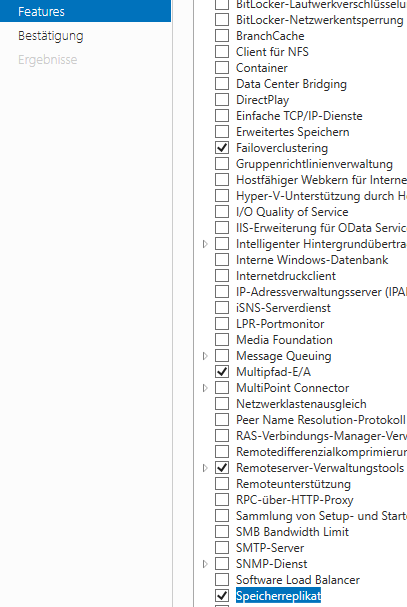

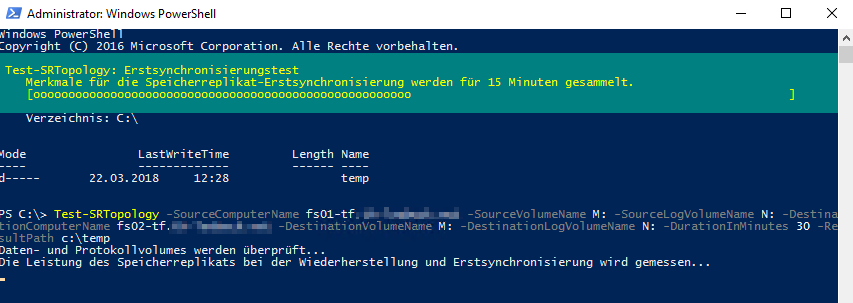

Test-SRTopology -SourceComputerName fs01-tf -SourceVolumeName M: -SourceLogVolumeName N: -DestinationComputerName fs02-tf -DestinationVolumeName M: -DestinationLogVolumeName N: -DurationInMinutes 30 -ResultPath c:\temp

Test-SRTopology -SourceComputerName fs01-tf -SourceVolumeName M: -SourceLogVolumeName N: -DestinationComputerName fs02-tf -DestinationVolumeName M: -DestinationLogVolumeName N: -DurationInMinutes 30 -ResultPath c:\temp